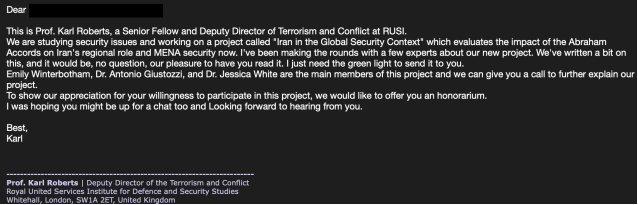

Das Cybersecurity- und Compliance-Unternehmen Proofpoint hat vier verschiedene Bedrohungscluster identifiziert, die gefälschte Browser-Updates zur Verbreitung von Malware nutzen. Dabei kommen kompromittierte Websites zum Einsatz, bei denen eine vermeintliche Information des […]